توضیحات

چکیده

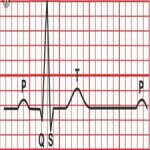

احراز هویت، بر اساس ویژگی های فیزیولوژیکی فرد که احراز هویت بیومتریک نامیده می شود یکی از مهترین و دقیق ترین سیستم های تشخیص هویت بیومتریک می باشد. تکنولوژی های بیومتریک، شامل اثر انگشت، هندسه دست، اندازه گیری عنبیه و شبکیه چشم، تشخیص چهره، تشخیص امضاء، تشخیص صدا، آزمایش دیانای، تشخیص از روی سیاهرگ دست، نمودار حرارتی چهره، شدت ضربه بر روی صفحه کلید، شکل گوش، بوی بدن و غیره می باشد و شناسایی مبتنی بر احراز هویت بیومتریک نقش مهمی در ایمن سازی اغلب کسب و کارهای الکترونیکی دارد. در این مقاله، سعی شده است به بررسی متدهای بیومتریک، چارچوب شناسایی های بیومتریک برای پرداخت الکترونیک، پروسه بانکداری بیومتریک آنلاین، بررسی نوع احراز هویت در بانکداری اینترنتی پرداخته شود.

مقدمه

سیستم پرداخت الکترونیک به پروسه های اتوماتیک تبادل ارزش های مالی بین طرفین تراکنش های تجاری و انتقال این ارزش ها در شبکه های تکنولوژی ارتباطات و اطلاعات اشاره دارد. همانطور که پرداخت الکترونیک بیشتر قابل قبول می شود، مکانیزم های تایید اعتبار نیز پیشرفت می کنند. مشکلات مربوط به احراز هویت در پرداخت های الکترونیکی باعث پیدایش سطح هشدار برای امنیت جریان پرداخت های الکترونیکی می شود. این امر باعث ایجاد بسیاری برنامه های امنیتی مثل پروتکل امن تراکنش الکترونیکی یا SETو لایه امن سوکت یا SSLو غیره می شود. این موضوع کمک های قابل ملاحظه ای نموده است، اما شکست آن در چند روش و چندین مرتبه در هنگام اداره دستورالعمل های پرداخت ها توسط متخلفینی که کارمندان سازمان های مالی هستند نیز مشخص شده است، چنین افرادی می توانند این دستورالعمل ها یا پروسه های شناسایی و پروتکل های مشابه را برای پرداخت های الکترونیکی و یا تولید PINهای تقلبی، هک یا سرقت نمایند. شناسایی پرداخت های الکترونیکی نیز عمدتا به دنبال حفظ امنیت ورودی ها و کاربرانی است که در صدد ورود هستند در حالی که ابتکارات امنیتی ذکر شده کاملا تحت حمایت یکپارچگی داده ای می باشند و این همان مطلب ارسالی تحت اینترنت است. بنابراین، نه تنها در مورد بکارگیری اطلاعاتی که امکان به خطر افتادن و سرقت آنها وجود دارد، بلکه در جایی که اساس شناسایی های فردی بر پایه “شما چه کسی هستید” استوار باشد، نیازمند سیستم تایید هویت مقاومی برای سیستم های پرداخت الکترونیک هستیم.

ABSTRACT

Authentication, based on the physiological characteristics of the person who is called biometric authentication, is one of the most comprehensive and precise biometric identification systems. Biometric technologies, including fingerprints, hand geometry, iris and retina measurements, face detection, signature detection, voice recognition, DNA testing, hand vertebral fractures, face-to-face diagrams, keyboard intensity, ear shapes, Body odor, etc. Biometric authentication is an important part of the immunization of most e-businesses. In this paper, we have tried to investigate the biometric methods, the biometric identifiers for electronic payments, the biometric banking process, and the type of authentication in Internet banking.

INTRODUCTION

The electronic payment system refers to the automatic process of exchanging financial values between business transaction parties and transferring these values in the communications and information technology networks. As electronic payments are more acceptable, credit verification mechanisms are also progressing. Issues related to authentication in electronic payments will trigger an alert level to secure the flow of electronic payments. This creates many security programs, such as the Secure Transaction Secure Transaction (SET) protocol, the Secure Sockets Layer (SSL), and so on. This has been a remarkable contribution, but its failure in several ways and several times during the administration of payment instructions by offenders who are also employees of financial institutions, such individuals can identify these guidelines or processes. Hacking or stealing similar protocols for electronic payments or generating counterfeit PINs. Identifying electronic payments is also mainly aimed at maintaining the security of inputs and users seeking access, while the security initiatives mentioned are fully supported by data integrity, and this is the same post that is posted on the Internet. Therefore, we need a validated identity verification system for electronic payment systems, not only about the use of information that can be compromised and stolen, but also where the basis of individual identification is based on who you are.

Year: 2017

Publisher: Third National Conference on Modern Approaches to Computer and Electrical Engineering

By : Maryam deserved, Ali Naserasadi

File Information: Persian Language/ 6 Page / size: 268 KB

سال : 1396

ناشر : سومین کنفرانس ملی رویکردهای نوین در مهندسی کامپیوتر و برق

کاری از : مریم سزاوار ، علی ناصراسدی

اطلاعات فایل : زبان فارسی / 6 صفحه / حجم : KB 268

نقد و بررسیها

هنوز بررسیای ثبت نشده است.