توضیحات

ABSTRACT

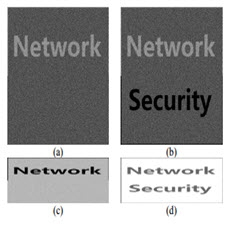

Visualization technology for network security situation adopts images to present the massive abstract data regarding network events. It reduces the workload of data analysis and benefits the manager to grasp the overall network status and trend. Secret information in the visual image requires confidentiality protection while transmitting. Comparing with some conventional methods real zed by compl cated encryptions such as DES and AES, we present a novel multilevel protection scheme based on visual cryptography (VC) with the beauty of decryption done only via the human eyes without using more computing devices. Essentially, a region incrementing VC scheme (RIVCS) is proposed in this paper dealing with the encoding of a secret situation image regarding network security. The secret image includes a number of regions, where each region is allocated with a certain secrecy level. Different secrecy levels can be decoded incrementally when different combinations of participants are gained. Firstly, we develop the model called the general AS (GAS) based RIVCS. Secondly, we design the algorithm for allocating secrecy levels. Thirdly, we construct encoding matrices for sharing the s ret pixels. Experiment results show that our method is more suitable to visualization data protection for network security situation with lower cost, higher reliability and richer application scenarios.

INTRODUCTION

In the visualization system of network security situation, confidential data protections have to face all kinds of security challenge. How to protect these data from being modified or destructed during transmission becomes an essential issue. Conventionally, confidential data can be protected by classical cryptographic methods, in other words, is the enciphering and deciphering of data and information using cipher text. Network data usually contain some confidential information such as the network topology, device configuration and service vulnerability, which is vulnerable to be the potential attackers. Besides, the situation images of network security such as the risks distribution curves, alerts change charts, threat events frequency diagrams contain sensitive information. Meanwhile, different information usually have different secrecy levels such as the devices information in Outreach access area, which is lower significant compared with the that in the DMZ area, while the devices information in the Trusted area is the most sensitive.

چکیده

تکنولوژی تجسم برای وضعیت امنیت شبکه تصاویر را برای ارائه اطلاعات انتزاعی عظیم مربوط به رویدادهای شبکه تصویب می کند. این کار حجم کار تجزیه و تحلیل داده ها را کاهش می دهد و مزایای مدیر را برای درک وضعیت کلی شبکه و روند. اطلاعات راز در تصویر بصری نیاز به حفظ محرمانه بودن در هنگام انتقال دارد. در مقایسه با برخی از روش های معمول، با استفاده از رمزهای ممانعت کننده مانند DES و AES، ما یک طرح حفاظتی چند مرحله ای مبتنی بر رمزنگاری بصری (VC) را با زیبایی رمزگشایی انجام می دهیم که تنها از طریق چشم انسان انجام می شود بدون استفاده از ابزارهای رایانه ای دیگر. اساسا، یک منطقه در حال افزایش طرح VC (RIVCS) در این مقاله پیشنهاد شده است که با رمزگذاری یک تصویر وضعیت مخفی در ارتباط با امنیت شبکه ارائه شود. تصویر مخفی شامل تعدادی از مناطق است، جایی که هر منطقه با یک سطح محرمانه مشخص شده است. سطوح محرمانگی مختلف می تواند به صورت پراکنده رمزگشایی شود، زمانی که ترکیب های مختلف شرکت کنندگان به دست می آید. در ابتدا، مدل RIVCS مبتنی بر GAS عمومی را توسعه می دهد. دوم، الگوریتم برای تخصیص سطوح محرمانه طراحی شده است. سوم، ما ماتریس های کد گذاری را برای به اشتراک گذاشتن پیکسل های S انجام می دهیم. نتایج آزمایش نشان می دهد که روش ما مناسب تر برای حفاظت از داده های تجسمی برای وضعیت امنیتی شبکه با هزینه کمتر، قابلیت اطمینان بالاتر و سناریوهای کاربردی غنی تر است.

مقدمه

در سیستم تجسم وضعیت امنیتی شبکه، محافظت از داده های محرمانه باید با انواع چالش های امنیتی مواجه شود. چگونگی محافظت از این داده ها در هنگام تغییر یا خراب شدن در هنگام انتقال، موضوع مهمی است. به طور معمول، داده های محرمانه می توانند با روش های رمزنگاری کلاسیک محافظت شوند، به عبارت دیگر رمزنگاری و رمزگشایی داده ها و اطلاعات با استفاده از متن رمز. داده های شبکه معمولا حاوی اطلاعات محرمانه ای نظیر توپولوژی شبکه، پیکربندی دستگاه و آسیب پذیری سرویس است که آسیب پذیر است به عنوان مهاجم احتمالی. علاوه بر این، تصاویر وضعیت امنیتی شبکه مانند منحنی های توزیع خطرات، نمودارهای تغییر هشدار، نمودارهای فرکانس تهدید شامل اطلاعات حساس هستند. در عین حال، اطلاعات مختلف معمولا دارای سطوح انعطاف پذیری مانند اطلاعات دستگاه در ناحیه دسترسی Outreach است که نسبت به منطقه DMZ پایین تر است، در حالی که اطلاعات دستگاه در ناحیه Trusted حساسیت بیشتری دارد.

Year: 2018

Publisher : ELSEVIER

By : Hao Hua, Yuling Liu, Yongwei Wang, Dexian Chang, Qiang Leng

File Information: English Language/ 9 Page / size: 1.97 MB

سال : 1396

ناشر : ELSEVIER

کاری از : هائو هوآ، یولینگ لیو، یانگوی وانگ، دگزین چانگ، کیانگ لنگ

اطلاعات فایل : زبان انگلیسی / 9 صفحه / حجم : MB 1.97

نقد و بررسیها

هنوز بررسیای ثبت نشده است.